信息來源:hackernews

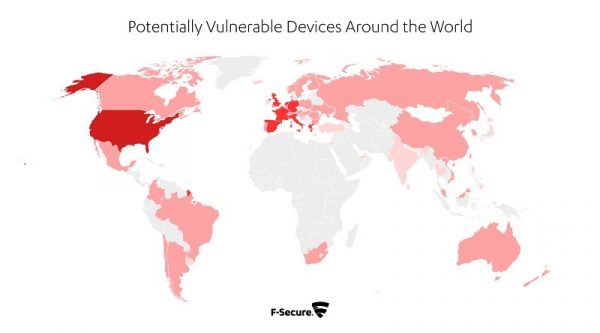

據(jù)外媒 6 月 8 日報道,全球領(lǐng)先安全公司 F-Secure 專家發(fā)現(xiàn)中國互聯(lián)網(wǎng)攝像機 Foscam 產(chǎn)品存在 18 處漏洞,其允許攻擊者接管互聯(lián)網(wǎng)攝像機���,上傳與下載內(nèi)置 FTP 服務(wù)器文件及查看用戶視頻�����。

F-Secure 表示���,盡管他們于數(shù)月前就已在 Foscam C2 與 Opticam I5 HD 型號中發(fā)現(xiàn)漏洞并報告給 Foscam 制造商,但這些漏洞目前仍未被修復(fù)�。安全專家認為,同樣的漏洞可能會影響 Foscam 其他 14 個品牌型號��,包括 Chacon��、7links���、Netis 與 Turbox 等�。此外���,攻擊者還可利用該設(shè)備漏洞作為目標(biāo)網(wǎng)絡(luò)接入點���,即或?qū)⑽<氨镜鼐W(wǎng)絡(luò)中的其他互聯(lián)網(wǎng)設(shè)備���。

調(diào)查顯示,安全專家從 Foscam C2 與 Opticam I5 HD 型號中發(fā)現(xiàn)的漏洞主要包括不安全的默認憑證�、硬編碼憑證、隱藏?zé)o證 Telnet 功能��、遠程命令注入�、分配編程腳本的不正確權(quán)限、防火墻泄漏有關(guān)憑證的有效詳細信息���、持續(xù)跨站點腳本編制與基于堆棧緩沖區(qū)的溢出攻擊等�。

安全專家強調(diào)��,因為 Foscan 使用的硬編碼憑證不能更改��,所以用戶即使修改攝像機 IP 默認憑證�����,其設(shè)備仍將遭受黑客網(wǎng)絡(luò)攻擊���。如果攻擊者在互聯(lián)網(wǎng)上發(fā)現(xiàn)并公布密碼���,即可訪問該設(shè)備并竊取私人數(shù)據(jù)�����。此外�,由于所有攝像機設(shè)備均具有相同密碼��,其攻擊者可輕松在各設(shè)備之間傳播惡意軟件�����。F-Secure 專家建議用戶在運行攝像機 IP 憑證時�,避免外網(wǎng)訪問且更改默認憑證及定期檢查安全更新�。

附:F-Secure 原文分析報告《攝像機與攻擊: 物聯(lián)網(wǎng)如何削弱你的競爭優(yōu)勢》